/exec(s|+)+(s|x)pw+/ix

зӯүзӯү…..

(3) еӯ—з¬ҰдёІиҝҮж»Ө

жҜ”иҫғйҖҡз”Ёзҡ„дёҖдёӘж–№жі•пјҡ

пјҲ||д№Ӣй—ҙзҡ„еҸӮж•°еҸҜд»Ҙж №жҚ®иҮӘе·ұзЁӢеәҸзҡ„йңҖиҰҒж·»еҠ пјү

public static boolean sql_inj(String str) { String inj_str = “’|and|exec|insert|select|delete|update| count|*|%|chr|mid|master|truncate|char|declare|;|or|-|+|,”; String inj_stra[] = split(inj_str,”|”); for (int i=0 ; i < inj_stra.length ; i++ ) { if (str.indexOf(inj_stra[i])>=0) { return true; } } return false; }

(4) jspдёӯи°ғз”ЁиҜҘеҮҪж•°жЈҖжҹҘжҳҜеҗҰеҢ…еҮҪйқһжі•еӯ—з¬Ұ

йҳІжӯўSQLд»ҺURLжіЁе…Ҙпјҡ

sql_inj.javaд»Јз Ғпјҡ

package sql_inj; import java.net.*; import java.io.*; import java.sql.*; import java.text.*; import java.lang.String; public class sql_inj{ public static boolean sql_inj(String str) { String inj_str = “’|and|exec|insert|select|delete|update| count|*|%|chr|mid|master|truncate|char|declare|;|or|-|+|,”; //иҝҷйҮҢзҡ„дёңиҘҝиҝҳеҸҜд»ҘиҮӘе·ұж·»еҠ String[] inj_stra=inj_str.split(“|”); for (int i=0 ; i < inj_stra.length ; i++ ) { if (str.indexOf(inj_stra[i])>=0) { return true; } } return false; } }

(5) JSPйЎөйқўеҲӨж–ӯд»Јз Ғпјҡ

дҪҝз”ЁJavaScriptеңЁе®ўжҲ·з«ҜиҝӣиЎҢдёҚе®үе…Ёеӯ—з¬ҰеұҸи”Ҫ

еҠҹиғҪд»Ӣз»ҚпјҡжЈҖжҹҘжҳҜеҗҰеҗ«жңү”‘”,””,”/”

еҸӮж•°иҜҙжҳҺпјҡиҰҒжЈҖжҹҘзҡ„еӯ—з¬ҰдёІ

иҝ”еӣһеҖјпјҡ0пјҡжҳҜ1пјҡдёҚжҳҜ

еҮҪж•°еҗҚжҳҜ

function check(a) { return 1; fibdn = new Array (”‘” ,””,”/”); i=fibdn.length; j=a.length; for (ii=0; iiпјңi; ii++) { for (jj=0; jjпјңj; jj++) { temp1=a.charAt(jj); temp2=fibdn[ii]; if (tem’; p1==temp2) { return 0; } } } return 1;}

жҖ»зҡ„иҜҙжқҘ пјҢ йҳІиҢғдёҖиҲ¬зҡ„SQLжіЁе…ҘеҸӘиҰҒеңЁд»Јз Ғ规иҢғдёҠдёӢзӮ№еҠҹеӨ«е°ұеҸҜд»ҘдәҶ гҖӮ

еҮЎж¶үеҸҠеҲ°жү§иЎҢзҡ„SQLдёӯжңүеҸҳйҮҸж—¶ пјҢ з”ЁJDBCпјҲжҲ–иҖ…е…¶д»–ж•°жҚ®жҢҒд№…еұӮпјүжҸҗдҫӣзҡ„еҰӮпјҡPreparedStatementе°ұеҸҜд»Ҙ пјҢ еҲҮи®°дёҚиҰҒз”ЁжӢјжҺҘеӯ—з¬ҰдёІзҡ„ж–№жі•е°ұеҸҜд»ҘдәҶ гҖӮ

зңӢе®Ңжң¬зҜҮж–Үз« пјҢ е°Ҹдјҷдјҙ们жҳҺзҷҪsqlжіЁе…Ҙзҡ„еҹәжң¬еҺҹзҗҶдәҶеҗ—пјҹ

жҺЁиҚҗйҳ…иҜ»

-

гҖҺдј жҹ“з—…гҖҸзҰҸе·һеҢ»жҠӨжҲҳвҖңз–«вҖқеҪ’жқҘдёҚи§ЈвҖңз”ІвҖқпјҡжңүдёҖз§ҚеҘүзҢ®еҸ«еқҡе®Ҳ

-

дәҢиғҺж—¶д»Јв– е°ұжҳҜжІЎжңүж—¶й—ҙеҒҡдәәпјҢеҰӮжһңжІЎжңүж—¶й—ҙж•ҷиӮІеӯ©еӯҗ

-

жқҸжқҸ家зҫҺйЈҹиҙ№з”ЁжҲҗжң¬дёҚеҲ°4е…ғзҡ„й«ҳйўңеҖјеҚ—з“ңзҫ№

-

зҺӢиҖ…иҚЈиҖҖдёәд»Җд№ҲиҮӘе·ұеӨҙеғҸжҳҫзӨәеҫҲе°Ҹ

-

ж—ҘжңҲиҒҠзҗғ|зҒ«з®ӯйҮҚеӣһеүҚеӣӣпјҢж№–дәәжҲҗжҗ…еұҖиҖ…пјҒпјҢиҘҝйғЁжҺ’еҗҚеҶҚеҸҳеӨ©пјҡејҖжӢ“иҖ…жңүжңӣ第八

-

й»‘е®ўеёқеӣҪ|еӣҪеҶ…е®ҡжЎЈпјҒгҖҠй»‘е®ўеёқеӣҪ4гҖӢж–°дёӯж–Үйў„е‘Ҡпјҡеӯҗеј№ж—¶й—ҙеҶҚжҲҳзҹ©йҳө

-

еҰӮдҪ•жӢ”жҷәйҪҝ(иҮӘе·ұеҰӮдҪ•жӢ”жҷәйҪҝ)

-

з”ҹиӮ–|8жңҲдёӯж—¬пјҢйҖқеҺ»зҡ„зҲұпјҢиҝҳеңЁеҺҹең°пјҢ3з”ҹиӮ–жү§иҝ·дёҚжӮҹпјҢе§Ӣз»Ҳз—ҙжҒӢж—§жғ…дәә

-

жұӘеі°зҡ„жЁЎзү№еҘіеҸӢпјҢйўңеҖјй«ҳдәҺз« еӯҗжҖЎпјҢзҪ‘еҸӢи°ғпјҡжұӘеі°иҝҳжҳҜе–ңж¬ўе№ҙиҪ»еҰ№еӯҗе•ҠпјҒ

-

жҲ‘жҳҜдёҖдёӘиҝ·иҢ«зҡ„еӨ§еӯҰз”ҹпјҢдҪ 们иғҪеҲҶдә«дёҖдёӢдҪ з”ҹжҙ»зҡ„жҖқжғіпјҢиҝҪжұӮзҡ„ж„Ҹд№үеҗ—

-

еҹғжЈ®е“ІеҸ‘еёғжҠҘе‘Ҡ 5Gе°ҶжӢүеҠЁеёҢи…ҠGDPеўһй•ҝ1.2%

-

еҰӮдҪ•еҒҡз”өе•ҶжҺЁе№ҝпјҢз”өе•ҶжҺЁе№ҝдә§е“ҒжҠҖе·§еҸҠз»ҸйӘҢ

-

еј еҗӣеӨ§жЎҲжҖҺд№Ҳз ҙзҡ„ дёӯеӣҪ第дёҖжӮҚеҢӘеј еҗӣ

-

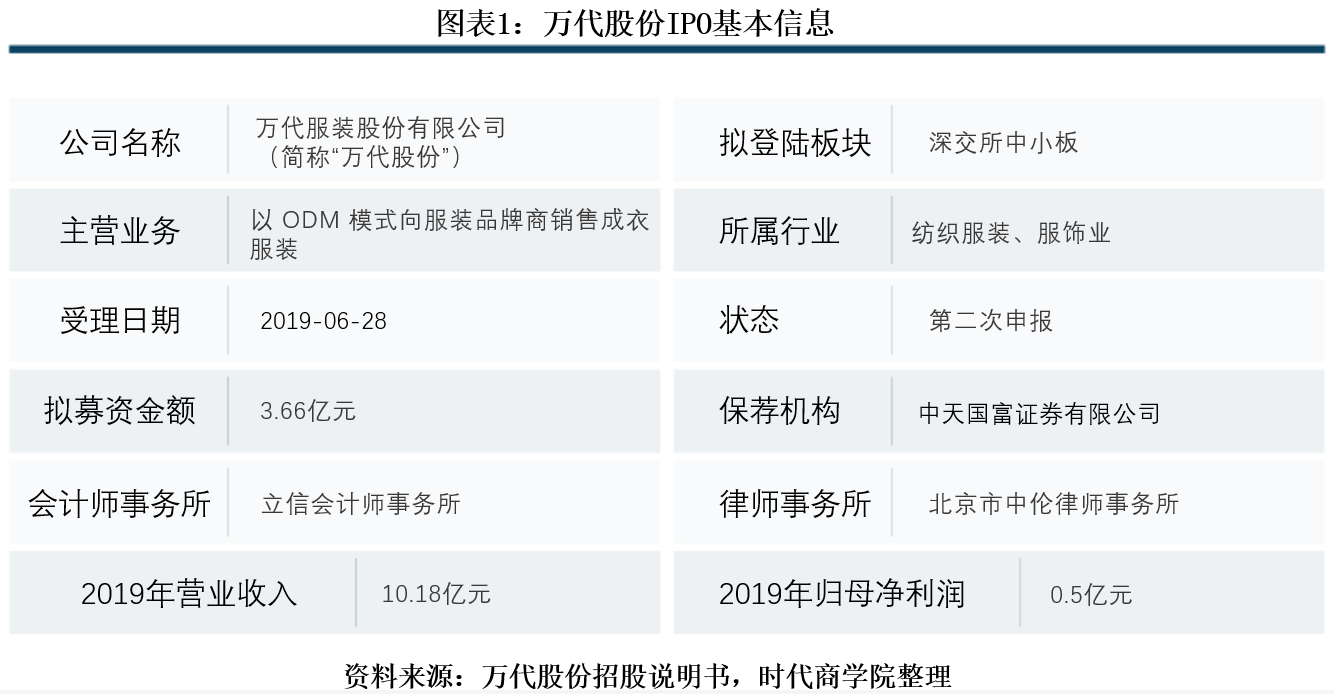

дёҡз»©|дёҮд»ЈиӮЎд»ҪзӣҲеҲ©йқ йҖҖзЁҺпјҢдёҡз»©ж»‘еқЎи¶…е…ЁиЎҢдёҡпјҢеҗҲжі•еҗҲ规ж„ҸиҜҶж·Ўи–„

-

-

е…¬еҸёе…¬е‘Ҡ|дёӯеӣҪй“Ғе»әжң¬е№ҙзҙҜи®Ўж–°зӯҫеҗҲеҗҢйўқ8758.514дәҝпјҢеҗҢжҜ”еўһй•ҝ21.87%

-

дҫғзҗғйғЁиҗҪ|дёӯеӣҪдё–дҝұжқҜзЎ®е®ҡ第8ж”ҜеҸӮиөӣзҗғйҳҹпјҢеӨәеҶ еҸҜжӢҝ8.3дәҝеҘ–йҮ‘пјҢдёҖеңә1-0еҗҺ

-

еҗ‘ж—¶д»Ј|й•ҝз§ҹе…¬еҜ“вҖңзҲҶйӣ·вҖқдёҚж–ӯпјҢж№ҫжөҒеӣҪйҷ…жү“вҖңжёёеҮ»вҖқпјҢиҪҰе»әж–°гҖҒйғ‘ж°ёеҲҡйғҪиё©еқ‘

-

еҢ—дә¬ж—ҘжҠҘе®ўжҲ·з«Ҝ@йҹ©жҹҗзңҹжҳҜжәҗеӨҙеҗ—пјҹпјҢ1дј 87пјҒе“Ҳе°”ж»ЁеҸҲзҺ°вҖңеҗҢеҚ•е…ғвҖқдј жҹ“

-

е…»иҖҒиҜқйўҳпјҡеёёи§Ғеӣ й’ұж•ЈеӨҘ вҖңжҠұеӣўе…»иҖҒвҖқ并дёҚе®ҢзҫҺ